Программа атакует десктопную версию мессенджера и нацелена преимущественно на русскоязычных пользователей

Эксперты Cisco Talos обнаружили программу Telegrab, которая способна извлекать кэш-файлы и ключи шифрования из десктопной версии Telegram. Вредоносное ПО было впервые замечено 4 апреля, второй вариант появился 10 апреля.

В то время как первая версия могла похищать только учётные данные браузера, файлы cookies и текстовые файлы, вторая версия также способна извлекать кэш-файлы и ключи шифрования из десктопной версии Telegram.

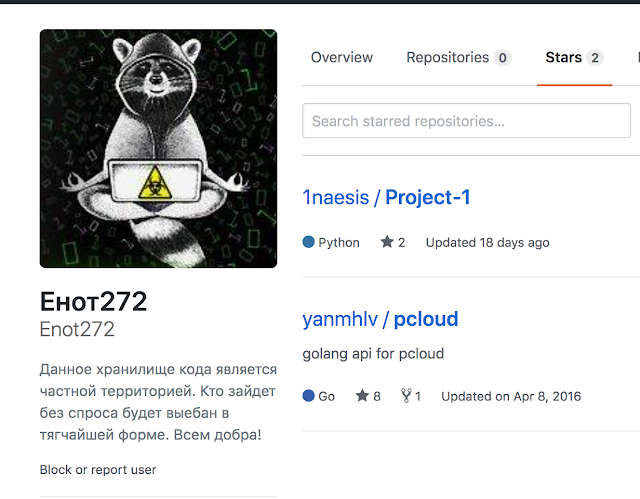

Специалистам Talos удалось установить автора программы. Им является русскоязычный хакер под псевдонимом Racoon Hacker, известный также как Eyenot (Енот/Enot272) и Racoon Pogoromist.

Этот человек опубликовал несколько видео на YouTube с инструкциями о том, как использовать полученные файлы Telegram для перехвата сессий и паковать их для распространения.

В качестве жертв злоумышленник выбирает преимущественно русскоязычных пользователей и намеренно избегает IP-адресов, связанных с анонимайзерами.

При этом эксперты отмечают, что программа Telegrab не эксплуатирует какие-либо уязвимости Telegram, и с её помощью нельзя взломать протоколы мессенджера. Зловред атакует только десктопную версию Telegram, поскольку она не поддерживает секретные чаты, из-за чего в ней отключена функция автоматического выхода из сеанса. Эти два элемента позволили хакеру перехватывать сессии и разговоры. Однако это не означает, что Telegram взломан.

В сравнении с крупными ботнетами, используемыми киберпреступниками, угрозу Telegrab эксперты оценили как «практически незначительную». Тем не менее, существование такой программы не исключает возможности скомпрометировать тысячи учётных записей менее чем за месяц.

Кроме того, получая учётные данные и cookies, оператор вредоносного ПО может получить доступ к информации пользователей на таких сайтах, как vk.com, yandex.com, gmail.com, google.com и т.д.

Проанализированные образцы кода не являются сложными, но они эффективны, отметили эксперты.

В Telegram пока не прокомментировали эту информацию.