- Поисковые системы

- Практика оптимизации

- Трафик для сайтов

- Монетизация сайтов

- Сайтостроение

- Социальный Маркетинг

- Общение профессионалов

- Биржа и продажа

- Финансовые объявления

- Работа на постоянной основе

- Сайты - покупка, продажа

- Соцсети: страницы, группы, приложения

- Сайты без доменов

- Трафик, тизерная и баннерная реклама

- Продажа, оценка, регистрация доменов

- Ссылки - обмен, покупка, продажа

- Программы и скрипты

- Размещение статей

- Инфопродукты

- Прочие цифровые товары

- Работа и услуги для вебмастера

- Оптимизация, продвижение и аудит

- Ведение рекламных кампаний

- Услуги в области SMM

- Программирование

- Администрирование серверов и сайтов

- Прокси, ВПН, анонимайзеры, IP

- Платное обучение, вебинары

- Регистрация в каталогах

- Копирайтинг, переводы

- Дизайн

- Usability: консультации и аудит

- Изготовление сайтов

- Наполнение сайтов

- Прочие услуги

- Не про работу

В 2023 году Одноклассники пресекли более 9 млн подозрительных входов в учетные записи

И выявили более 7 млн подозрительных пользователей

Оксана Мамчуева

Как удалить плохие SEO-ссылки и очистить ссылочную массу сайта

Применяем отклонение ссылок

Сервис Rookee

Авторизуйтесь или зарегистрируйтесь, чтобы оставить комментарий

Всем привет.

1. В конце сентября была 2-х дневная атака на сайт (туристический, посщеаемость 7К в сутки). Непонятно вообще кому мой сайт сдался ))

Суппорт через iptables заблокировал пачку IP. Вроде бы сайт быстро поднялся и атака уже перестала быть эффективной.

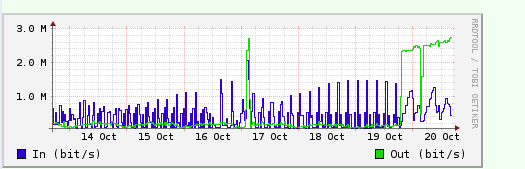

Атака на графике - это большой всплеск на 20М, то что поменьше это вроде тестирование было..

2. По совету перевел пока сайт на cloudflare, как мне объяснили ддосеры уже знаю IP, поэтому если захотят, то смогут атаковать. А для новых ддосеров может быть проблемой.

Сегодня ночью снова началась атака, сайт не лежит, но открывается по 20-40 секунд.

Какой то всплеск был еще 17 октября, и вот сейчас долбят конкретно. Но не так сильно как в сентября.

Я поинтересовался у суппорта, что они могут сделать:

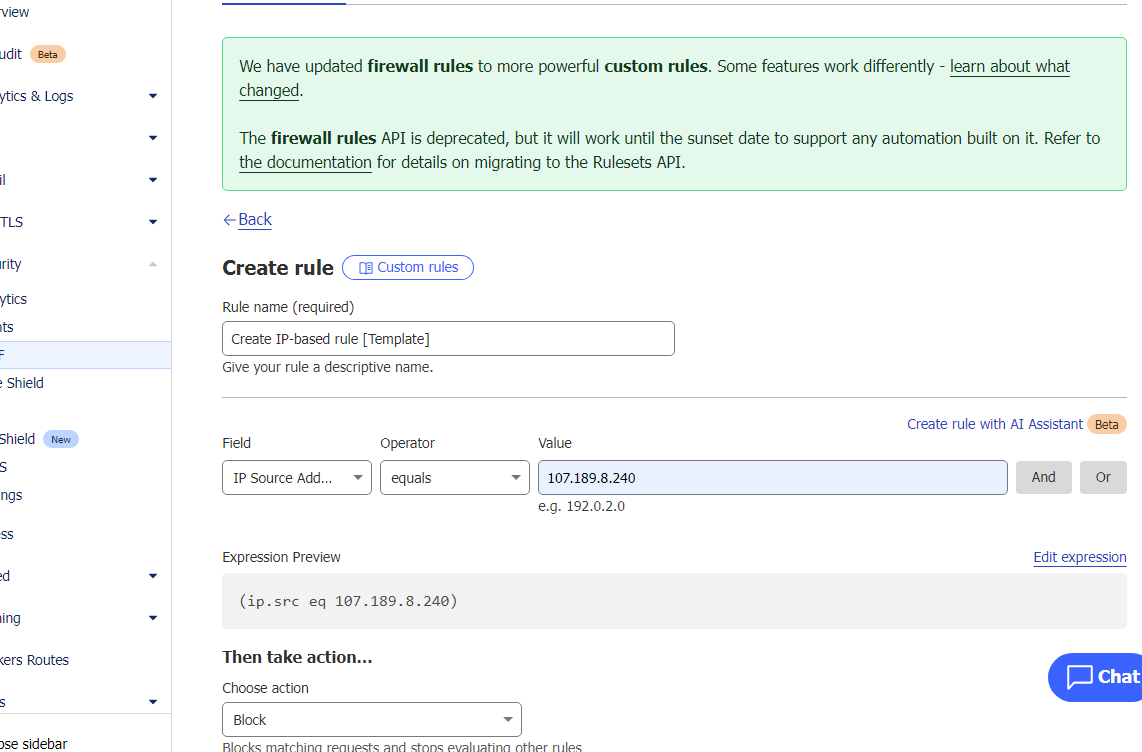

И скинули мне список IP, с которых идет атака. Я зашел на CloudFlare, насколько понял сюда нужно добавлять блокируемый IP?

Но на бесплатном плане можно только 5 (вроде). Добавил 5 IP, вроде бы стал сайт быстрее открываться, но возможно просто ситуативно. Все равно тормозит.

Если переходит на платный план, то там 20 правил только. Не особо поможет думаю.. или как вы считаете?

3. Возможно есть смысл вернуться на ДНСЫ хостера и снова попробовать заблокировать IP через iptables. Это рабочий вариант?

4. Может есть какой то другой вариант?

Если нужно скину сайт в личку..

Вы включили Under Attack Mode?

Вы включили Under Attack Mode?

я видел эту кнопку, но так как не совсем понимал что это, то не включал.

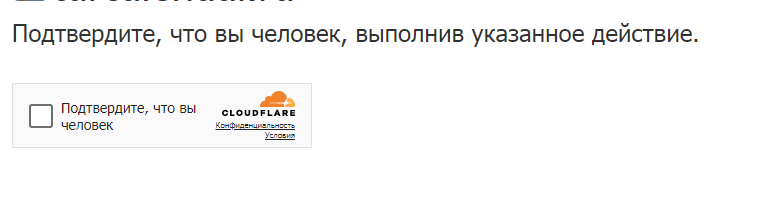

1. сейчас включил. Появилась проверка при входе на сайт (типа каптчи).

Пока есть атака лучше оставить? Как увижу в гипервизоре что запросы снизились, тогда отключить?

То есть все запросы, кроме тех, которые прошли каптчу эту отрезаются и сервер не перегружается?

2. Есть ли минусы у этой включенной фичи Under Attack Mode?

Всем привет.

1. В конце сентября была 2-х дневная атака на сайт (туристический, посщеаемость 7К в сутки). Непонятно вообще кому мой сайт сдался ))

Суппорт через iptables заблокировал пачку IP. Вроде бы сайт быстро поднялся и атака уже перестала быть эффективной.

Атака на графике - это большой всплеск на 20М, то что поменьше это вроде тестирование было..

2. По совету перевел пока сайт на cloudflare, как мне объяснили ддосеры уже знаю IP, поэтому если захотят, то смогут атаковать. А для новых ддосеров может быть проблемой.

Сегодня ночью снова началась атака, сайт не лежит, но открывается по 20-40 секунд.

Какой то всплеск был еще 17 октября, и вот сейчас долбят конкретно. Но не так сильно как в сентября.

Я поинтересовался у суппорта, что они могут сделать:

И скинули мне список IP, с которых идет атака. Я зашел на CloudFlare, насколько понял сюда нужно добавлять блокируемый IP?

Но на бесплатном плане можно только 5 (вроде). Добавил 5 IP, вроде бы стал сайт быстрее открываться, но возможно просто ситуативно. Все равно тормозит.

Если переходит на платный план, то там 20 правил только. Не особо поможет думаю.. или как вы считаете?

3. Возможно есть смысл вернуться на ДНСЫ хостера и снова попробовать заблокировать IP через iptables. Это рабочий вариант?

4. Может есть какой то другой вариант?

Если нужно скину сайт в личку..

Делайте в правиле не equals, а is in и можете в одно правило вносить множество ip и диапазонов ip. И лучше самому анализировать свои логи, так блокировка будет оперативнее.

Есть ли минусы у этой включенной фичи Under Attack Mode?

Это проверка на JAVA. Ботнеты давно умеют в java. Надо закрывать капчей cloudflare.

"Наблюдаем большое количество запросов к корню сайта."

Кэшировать корень сайта, чтобы легко отдавался на всю ширину канала!)

Это проверка на JAVA. Ботнеты давно умеют в java. Надо закрывать капчей cloudflare.

не совсем понял, то что сейчас проверка на сайте.. она не действенная?

нужно еще капчей? Какую то функцию надо включить на cloudflare?

не совсем понял, то что сейчас проверка на сайте.. она не действенная?

нужно еще капчей? Какую то функцию надо включить на cloudflare?

Это и есть та самая капча, на скриншоте.

Блокировать отдельные айпи - достаточно бесполезное занятие. Там, куда вы их добавляете - ограничение в 4096 символов на одно правило. Так что физически вы не так много их и запихнете. Особенно, если их будет пара сотен.

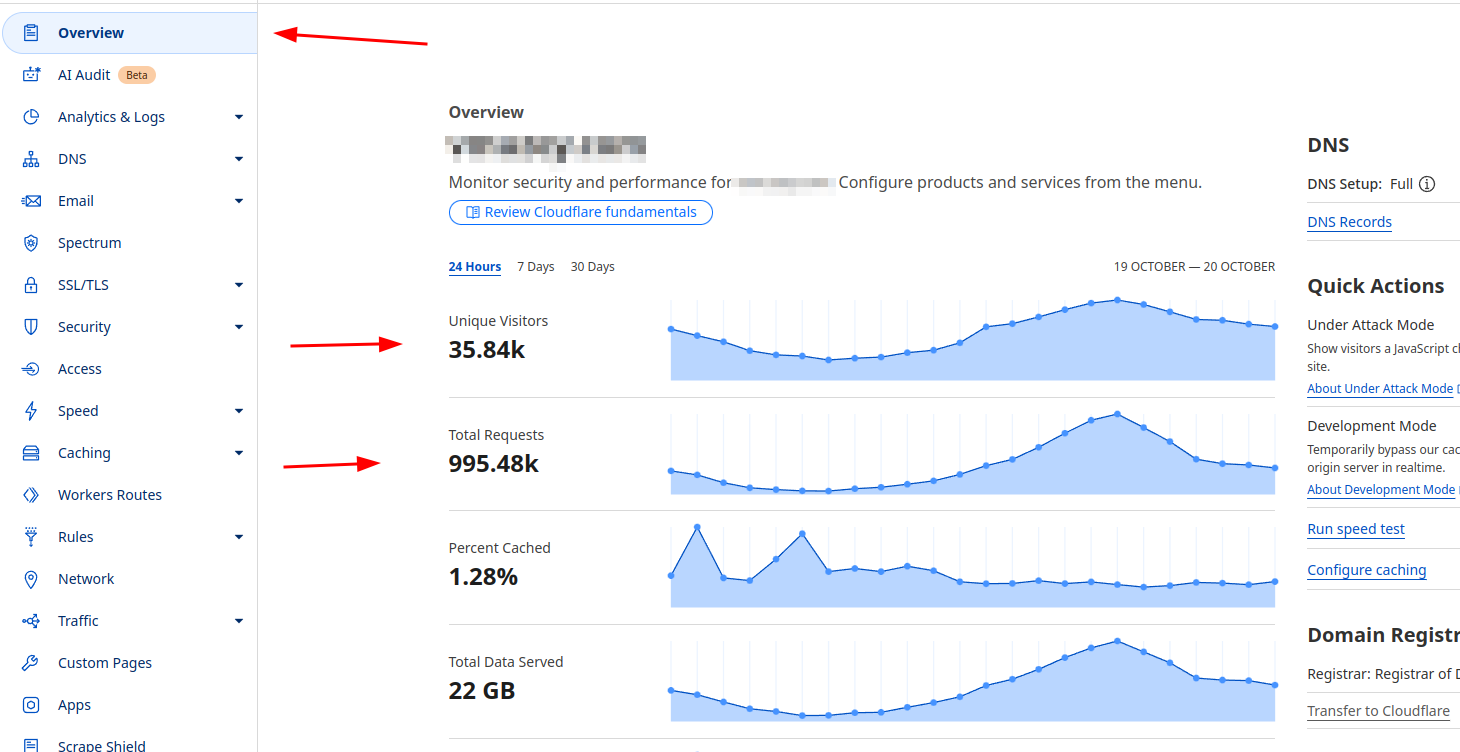

Покажите может для начала скриншот из раздела Overview в Cloudflare.

Там будет видна мощность атаки и количество айпи. А то микроскринчики с хостинга - мало информативны.

Это и есть та самая капча, на скриншоте.

Блокировать отдельные айпи - достаточно бесполезное занятие. Там, куда вы их добавляете - ограничение в 4096 символов на одно правило. Так что физически вы не так много их и запихнете. Особенно, если их будет пара сотен.

Покажите может для начала скриншот из раздела Overview в Cloudflare.

Там будет видна мощность атаки и количество айпи. А то микроскринчики с хостинга - мало информативны.

Вот overview с Cloudflare

я видел эту кнопку, но так как не совсем понимал что это, то не включал.

1. сейчас включил. Появилась проверка при входе на сайт (типа каптчи).

Пока есть атака лучше оставить? Как увижу в гипервизоре что запросы снизились, тогда отключить?

То есть все запросы, кроме тех, которые прошли каптчу эту отрезаются и сервер не перегружается?

2. Есть ли минусы у этой включенной фичи Under Attack Mode?

Вот overview с Cloudflare

Судя по количеству айпишников, тратить время на внесение в блоклист отдельных - занятие бесполезное. Впрочем, как и составлять блеклисты из айпи.

В вашем случае, если под Under Attack сайт работает, хоть иногда - так и сидеть под ним, пока атака не закончится.

Ну а дальше думать. Ваши знания защиты от ДДОС равны нулю (что естественно), техподдержка хостинга вам ничем не поможет, кроме как морально. Клауд нужно настраивать, а не только прописать его НС у регистратора, и ждать чуда. А то, судя по названию топика, вы от клауда как раз чуда и ждали, а оно не пришло.